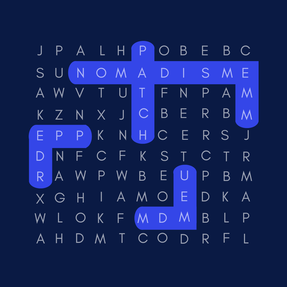

MDM - EMM - UEM

|

Avec l'évolution des usages professionnels et l'émergence des outils de mobilité, les enjeux de sécurité de ces équipements sont devenus l'une des priorités. Qu'il s'agisse de flotte professionnelle ou de BYOD (Bring Your On Device), les entreprises se doivent de sécuriser, surveiller et gérer ces actifs.

Historiquement nommé MDM (Mobile Device Management), cette gestion des équipements nomades avait pour but premier de contrôler, protéger et localiser de manière centralisée les terminaux mobiles de l'entreprise. Il est aujourd'hui indispensable d'avoir accès aux données internes de l'entreprise quelque soit la localisation de l'utilisateur. Le concept de gestion s'est donc étendu vers l'EMM (Enterprise Mobility Management) incluant une gestion plus complète de l'écosystème mobile. Fournissant une sécurité plus granulaire des applications, des contenus de l'organisation, et des droits utilisateurs selon l'équipement utilisé. L'approche a aujourd'hui évolué vers une gestion unifiée de l'ensemble des terminaux de l'entreprise, soit le concept UEM (Unified Endpoint Management). L'objectif est de définir une gestion unifiée des politiques de sécurité pour l'ensemble des actifs de l'entreprise, allant du terminal mobile, en passant par le poste de travail traditionnel, ou encore l'objet connecté (IoT). |

EPP - EDR

|

Les menaces devenant de plus en plus sophistiquées, mettant en danger les données sensibles, la continuité des activités et la réputation des organisations, les solutions d'Endpoint Protection Platform (EPP) et d'Endpoint Detection and Response (EDR) représentent des briques essentielles dans la détection et la protection contre les attaques.

Au travers de fonctionnalités basées sur l'analyse comportementale en adjonction des méthodes de détection traditionnelles, les solutions EPP seules peuvent se révéler insuffisantes pour détecter et contrer les menaces émergentes. C'est là qu'intervient l'EDR, offrant une visibilité accrue et une capacité de réponse avancée aux menaces en temps réel. Contrairement à l'EPP qui se concentre sur la prévention, l'EDR se positionne comme une solution de détection et de réponse, analysant le comportement des actifs pour identifier les activités suspectes et intervenir rapidement pour contenir et neutraliser les attaques. En combinant la surveillance continue, l'analyse comportementale et les capacités de réponse automatisée, l'EDR renforce la posture de sécurité des organisations, limitant ainsi les dommages potentiels causés par les intrusions. |

PATCH MANAGEMENT

|

La gestion des vulnérabilités est devenue un point de vigilance essentiel de la stratégie de cybersécurité de toute organisation. Au cœur de cette approche réside le patch management, un processus crucial qui vise à identifier, évaluer et corriger les failles de sécurité de vos actifs.

Cela consiste en l'application régulière de correctifs et de mises à jour fournies par les éditeurs pour combler les failles de sécurité découvertes et en constantes évolutions. Cette pratique proactive permet de renforcer la sécurité des infrastructures en réduisant les surfaces d'attaque et en atténuant les risques d'exploitation par les cybercriminels. |

Copyright Protego © 2024